Sniffnet:开源全流量监控工具,让网络行为一目了然

在数字化时代,网络如同我们身体的“神经系统”,其健康状况直接影响着工作与生活的效率与安全。然而,网络流量对于大多数人而言是“看不见、摸不着”的,排查问题往往需要像Wireshark这样的专业工具,其陡峭的学习曲线让非专业人士望而却步。今天,我们将深入介绍一款旨在改变这一现状的开源神器——Sniffnet。它就像一个为您的网络量身定制的“实时仪表盘”,将晦涩的数据包转化为直观的图表和列表,让每一位用户都能轻松掌握自己设备的网络动态。

一、Sniffnet是什么?

Sniffnet是一款使用Rust语言编写的、跨平台(支持Windows、macOS和Linux)的开源网络流量监控与分析应用。它的核心目标是让网络监控变得舒适、直观且可靠。项目创始人Giuliano Bellini在都灵理工大学攻读硕士学位期间启动了该项目,旨在开发一个能够帮助用户检查计算机进出流量性质的分析器。如今,它已在GitHub上获得了超过32.9k的星标,成为最受欢迎的网络监控工具之一。

与专注于深度数据包解析的“网络显微镜”Wireshark不同,Sniffnet的定位更接近于“网络行为态势感知工具”或“流量可视化仪表盘”。它不旨在展示数据包内部的每一个字节字段,而是聚焦于回答用户最关心的问题:谁在联网?连了哪里?用了什么协议?流量有多大?来自哪个国家? 因此,它非常适合不希望学习复杂网络协议,但又需要快速了解网络状况、排查异常的用户。

| 对比项 | Sniffnet | Wireshark |

|---|---|---|

| 核心定位 | 网络流量可视化与行为监控仪表盘 | 专业级数据包抓取与协议分析器 |

| 操作难度 | ⭐ 非常简单,图形化界面友好 | ⭐⭐⭐⭐⭐ 复杂,需专业知识 |

| 图形化程度 | ✅ 极强,丰富的实时图表和可视化组件 | ⭐ 一般,主要以列表和协议树为主 |

| 协议深度分析 | ❌ 不支持查看数据包具体载荷和字段 | ✅ 专业级,支持上千种协议解码 |

| 实时态势感知 | ✅ 极强,一眼看清整体流量和连接状态 | ⭐ 一般,需手动过滤和分析 |

| 适合人群 | 普通用户、运维、开发、网络爱好者 | 网络工程师、安全分析师、协议开发人员 |

表1:Sniffnet与Wireshark核心对比

二、功能特色详解

Sniffnet的功能设计紧紧围绕“直观”和“实用”展开,其核心特色如下:

跨平台与高性能体验:得益于Rust语言的优势,Sniffnet具备高性能、低资源占用和内存安全的特点。它提供了原生支持三大操作系统的安装包(Windows的MSI、macOS的DMG、Linux的AppImage/DEB/RPM),确保在各系统上都能获得一致流畅的体验。

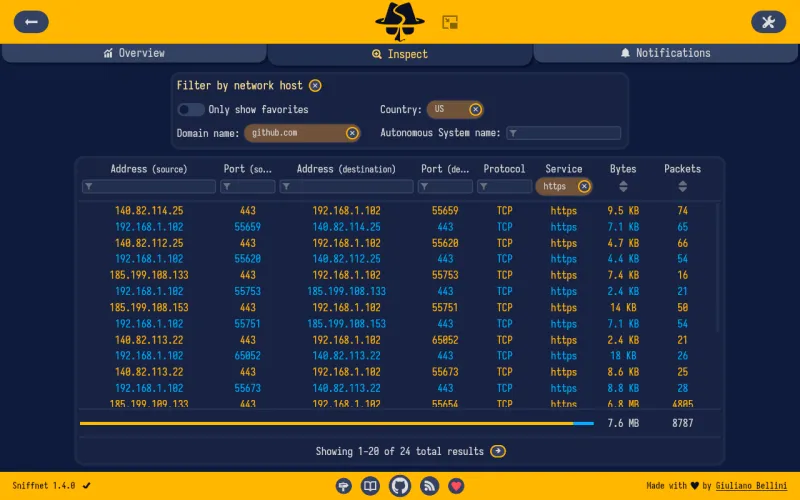

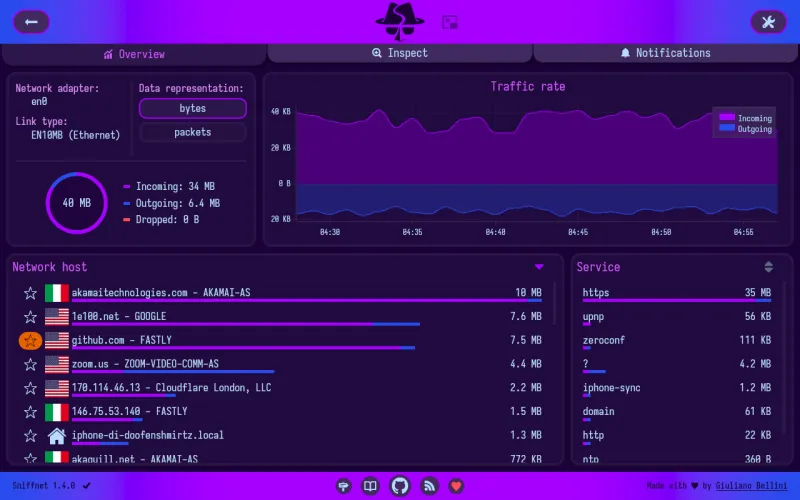

实时流量监控与可视化:这是Sniffnet最核心的功能。启动后,主界面会动态显示当前的上传/下载速度,并以清晰的实时曲线图展示流量随时间的变化趋势,通常用蓝色和绿色区分上传与下载。所有活跃的TCP/UDP连接都会以列表形式呈现,包含本地/远程IP与端口、协议、传输数据量等关键信息。

进程级连接识别:此功能极大地简化了流量溯源。Sniffnet不仅能显示IP和端口,还能识别并展示建立该连接的进程名称(如

chrome.exe,java)。这对于快速定位“哪个程序在偷跑流量”至关重要,是普通用户排查问题的关键利器。智能过滤与精准搜索:面对海量连接,过滤功能必不可少。Sniffnet允许用户根据多种维度组合过滤条件,包括:IP地址(或范围)、端口、协议类型(TCP/UDP/ICMP等)、应用层协议(如HTTP/HTTPS)、甚至地理位置(国家)。同时,搜索框支持对IP、域名关键词进行实时搜索和高亮显示。

地理位置与网络信息集成:Sniffnet会自动解析远程IP地址,并显示其所属的国家/地区(使用世界地图和国旗图标可视化)以及自治系统编号(ASN),这有助于判断连接是否指向了异常或意外的地区。它还能查询并显示主机的域名和网络提供商信息。

丰富的协议与服务识别:内置了超过6000种上层服务、协议、甚至常见木马和蠕虫的识别数据库。这意味着Sniffnet可以告诉你,某个连接可能是基于Web的HTTPS流量、DNS查询,还是其他特定服务,为安全监测提供了初步线索。

数据导出与报告生成:虽然Sniffnet本身不进行深度包分析,但它支持将捕获的流量导出为标准格式的 PCAP文件,方便用户将其导入Wireshark进行更深入的调查。同时,也能生成包含连接详情的文本报告(可导出为JSON、CSV等格式),用于存档或简单分析。

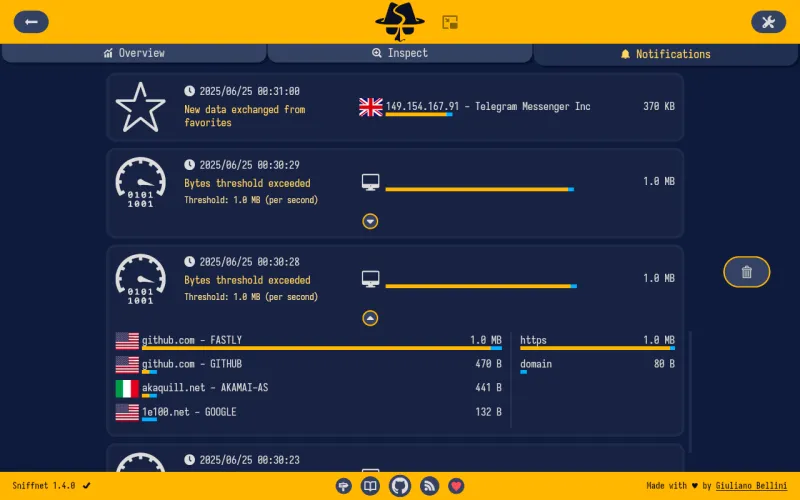

自定义通知与主题:用户可以设置自定义通知规则,例如当特定IP出现、流量超过阈值或连接到某个国家时,触发系统通知。此外,软件提供了多种视觉主题(如Dracula、Nord等)供用户选择,打造个性化的监控环境。

三、应用场景:谁需要Sniffnet?

Sniffnet的易用性使其适用于非常广泛的用户群体:

🖥️ 普通个人用户:检查电脑是否有后台程序“偷跑流量”,导致网络卡顿或流量超额;好奇自己的设备正在与世界上哪些地方通信。

🛡️ IT运维与网络安全人员:快速巡检服务器或办公网络,发现异常连接(如可疑的外联IP、非常用端口)、识别潜在的安全威胁初期迹象。其直观的展示也适合用于向非技术人员汇报网络状况。

🧑💻 软件开发与测试人员:在调试API、微服务或网络应用时,实时验证请求是否成功发出、目标是否正确、协议是否如预期(HTTP/HTTPS)。无需配置复杂的Wireshark过滤规则。

🏠 家庭网络管理员:了解家庭网络中所有设备(电脑、手机、智能家居)的联网行为,管理子女上网,或发现网络中可能存在的异常设备。

四、使用方法:三步快速上手

使用Sniffnet无需专业知识,其基本工作流非常直观:

第一步:安装与启动

访问官方下载页面( https://sniffnet.net/download/ 或 GitHub Releases),根据您的操作系统选择对应的安装包。例如,Windows用户通常选择64位MSI安装包,Linux用户可选择便携的AppImage或与系统集成度更高的DEB/RPM包。

安装必要依赖。这是关键一步,否则软件可能无法捕获数据包:

Windows:需要安装 Npcap(推荐)或WinPcap驱动。

Linux (如Ubuntu):需要安装

libpcap-dev等开发库。macOS:通常系统已具备所需依赖。

安装完成后启动Sniffnet。首次运行时,系统可能会请求网络访问权限,需允许。

第二步:选择网络适配器与配置过滤器

选择网络适配器:软件启动后,左侧会列出所有可用的网络接口(如以太网、Wi-Fi、虚拟网卡)。您需要选择正在使用的、希望监控的那个适配器。列表是动态刷新的,会显示适配器名称和IP地址。

(可选)配置过滤器:如果您只想关注特定流量(例如只看443端口的HTTPS流量,或只监控某个IP),可以在界面右上角的过滤器面板中进行设置。这能帮助您在复杂环境中聚焦重点。

第三步:开始监控与分析 点击“开始监控”后,主界面将变为动态仪表盘:

顶部:实时显示当前上传/下载速率。

中部:动态绘制流量强度随时间变化的曲线图。

底部:列出所有网络连接。您可以点击任意连接查看更详细的信息,包括进程名、地理位置、持续时间等。

使用标签页:通过切换不同的标签页(如“检查”),您可以获得更细粒度的连接详情,包括源/目标地址、协议、端口、流量大小等。

进阶技巧:

缩略图模式:当您需要将Sniffnet最小化但仍想保持监控时,可以切换到缩略图模式,它会在小窗口中显示关键流量指标。

通知设置:在“设置”->“通知”中,配置您关心的网络事件警报。

主题切换:在“设置”->“样式”中,更换应用程序的视觉主题。

五、常见问题解答 (FAQ)

Q:安装后打开Sniffnet,窗口闪退或界面空白怎么办?

A:这可能是由于老旧显卡与Sniffnet默认的现代图形渲染后端(wgpu)不兼容所致。解决方案是设置环境变量,强制使用兼容性更好的软件渲染后端。在启动前,在终端或命令提示符中执行:

Linux/macOS:

export ICED_BACKEND=tiny-skiaWindows (CMD):

set ICED_BACKEND=tiny-skiaWindows (PowerShell):

$env:ICED_BACKEND = "tiny-skia"然后再启动Sniffnet即可。您也可以将此环境变量设为永久以彻底解决问题。

Q:在Linux上运行Sniffnet,提示权限不足(无法打开适配器)?

A:捕获网络数据包需要高级权限。您有两种选择:

使用 sudo 命令以root权限运行:sudo sniffnet。

(更安全)为Sniffnet的可执行文件赋予特定的Linux能力(capabilities),允许普通用户运行:sudo setcap cap_net_raw,cap_net_admin=eip /path/to/sniffnet。

Q:我应该选择MSI、AppImage还是DEB安装包?

A:这取决于您的系统和需求:

MSI (Windows):推荐大多数Windows用户使用,安装卸载方便,与系统集成好。

AppImage (Linux):最大优点是“便携”,无需安装,下载后赋予执行权限即可运行,兼容大多数发行版,卸载直接删除文件即可。

DEB/RPM (Linux):适合Debian/Ubuntu或Fedora/RHEL等系统,通过系统包管理器安装,易于更新和管理,与系统集成度最高。

Q:Sniffnet能监控HTTPS的内容吗?

A:不能。Sniffnet是一个流量监控和态势感知工具,并非内容解密器。它可以识别出连接使用的是HTTPS协议,并显示其流量大小、目标IP和端口,但无法解密和查看HTTPS传输的具体内容(如访问的网址、提交的表单数据)。这是其与Wireshark(配合私钥可解密)的一个重要区别,也体现了其隐私边界。

Q:如何更新Sniffnet到最新版本?

A:目前Sniffnet没有内置的自动更新机制。您需要定期访问其官方网站或GitHub Releases页面,下载最新版本的安装包进行覆盖安装。对于通过Linux包管理器(如apt)安装的用户,更新方式取决于软件源是否包含Sniffnet。

六、相关链接

官方网站: https://sniffnet.net/

GitHub开源仓库: https://github.com/GyulyVGC/sniffnet

总结

总而言之,Sniffnet成功地在强大的网络监控能力与极致的用户体验之间找到了一个完美的平衡点。它通过优雅的可视化界面,将复杂的网络流量转化为普通人也能理解的图表、列表和地图,极大地降低了网络监控的门槛。无论您是想揪出消耗资源的“元凶”,排查可疑连接,还是单纯地想了解自己设备的网络行为,Sniffnet都像一个随时待命的“贴身保镖”,为您提供清晰、实时、直观的网络态势感知。它或许不是进行协议深度剖析的终极工具,但绝对是让网络世界从“不可见”变为“可见”的首选窗口,真正实现了“不学协议也能看懂网络,不抓包也能发现异常”的目标。

Sniffnet下载地址

版权及免责申明:本文由@李想想原创发布。该文章观点仅代表作者本人,不代表本站立场。本站不承担任何相关法律责任。

如若转载,请注明出处:https://www.fuwa.org/software/sniffnet.html